Der Link wurde in Ihrer Zwischenablage gespeichert

Der US -Geheimdienst hat Daten eines Servers in den USA mitgelesen, über den auch deutsche E-Mails liefen. Nun weiß er, was der neue Koch des Restaurants "Zur Krone" verdient. Verhindern lässt sich das nur durch moderne Verschlüsselungsmethoden: Thema der Zukunftsaufgabe "Zivile Sicherheit" der Hightech-Strategie.

3 Min. Lesedauer

Darf man sensible Daten einfach so per E-Mail verschicken?

Foto: picture alliance/Bildagentur-online

Wieso hat der Geheimdienst diese Information? Der Restaurantchef teilte die Daten per E-Mail seinem Steuerbüro mit. Dass dies nicht gerade eine sichere Übertragungsmethode ist, weiß er, aber wer interessiert sich schon für seine E-Mails? So denken aber nicht alle Firmen. Was ist, wenn die Konkurrenz Angebote abfängt, Produktionsdetails abruft oder Personaldaten nutzt, um Mitarbeiter abzuwerben?

Hervais Simo Fhom vom Fraunhofer Institut für Sichere Informationstechnologie SIT in Darmstadt ist davon überzeugt, dass eine Verschlüsselung von E-Mails nach allen Regeln der Kunst für Sicherheit sorgen kann. Das gilt natürlich nur, wenn die Nachricht auf dem gesamten Weg vom Sender zum Empfänger verschlüsselt übermittelt wird. Heute laufen viele Nachrichten über zahlreiche Rechner, wobei jeder Rechner die Nachricht entschlüsselt und dann neu verschlüsselt an den nächsten Rechner übergibt. Wer also Nachrichten mitlesen will, muss nur in einen der Rechner "einbrechen", was nach wie vor kaum zu vermeiden ist.

Notwendig ist also eine Ende-zu-Ende-Verschlüsselung. Das heißt, dass die Nachricht auf eine vom Versender festgelegte Weise verschlüsselt wird, die auf dem Weg zum Empfänger nicht entschlüsselt werden kann. Das stellt sicher, dass nur Sender und Empfänger Nachrichten im Klartext lesen können. Eine verschlüsselte Nachricht zu entschlüsseln, funktioniert nur, wenn man über den erforderlichen Schlüssel verfügt. Das mathematische Verfahren ist so robust, dass der Aufwand gewaltig wäre, wollte man versuchen, den Schlüssel zu knacken.

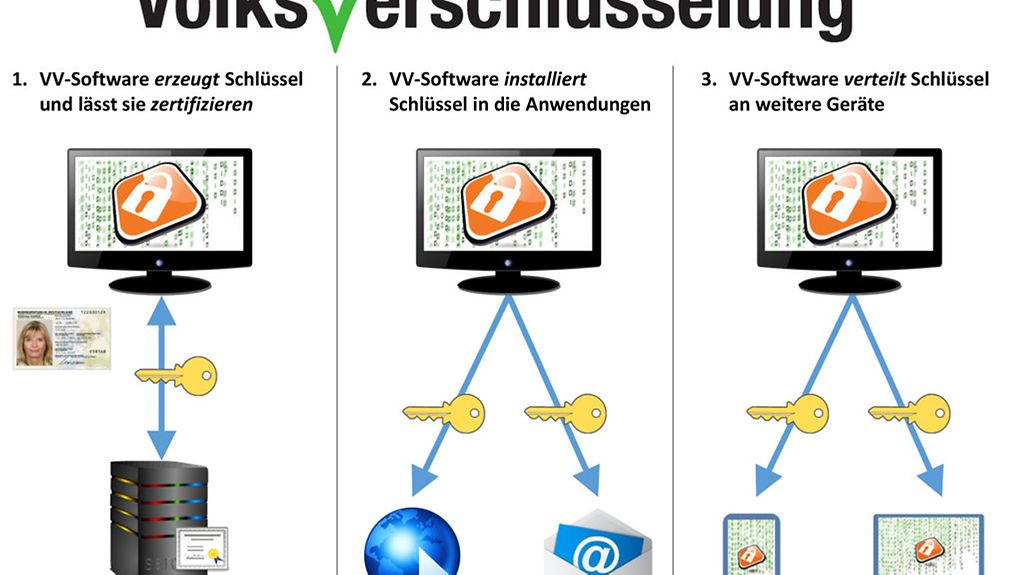

Diese Form der Kommunikation ist allerdings noch recht kompliziert, sodass insbesondere kleinere Unternehmen und einzelne Personen den Aufwand scheuen. Auch benötigt man eine Infrastruktur für den Austausch von Schlüsseln. Das Fraunhofer SIT hat nun die "Volksverschlüsselung" entwickelt, die aus zwei Teilen besteht. Der eine Teil ist eine Software, die Schlüsselpaare erzeugt und diese dann auf dem Computer des Nutzers installiert. Sie sorgt dafür, dass die Schlüssel dem Mail-Programm, dem Browser und anderen Anwendungen auf dem Rechner automatisch zur Verfügung gestellt werden. Schließlich verteilt das Programm auf Wunsch die Schlüssel an andere Endgeräte des Nutzers, also etwa das Smartphone oder den Laptop.

Schema für das Prinzip der Volksverschlüsselung

Foto: Fraunhofer SIT

Jedes Schlüsselpaar besteht aus einem privaten Schlüssel, der nur dem eigenen Rechner bekannt ist. Nur mit ihm lassen sich Nachrichten entschlüsseln. Hinzu kommt ein öffentlicher Schlüssel, den jeder anfordern kann, der mir eine verschlüsselte Nachricht schicken will.

Der zweite Teil, den das Projekt entwickelt, ist eine zentrale Infrastruktur, die verschiedene Dienste zur Verfügung stellt, mit denen sich Schlüssel abrufen, überprüfen oder zurückrufen lassen. In dieser Infrastruktur wird zunächst der öffentliche Teil des Schlüssels auf Vertrauenswürdigkeit überprüft, wofür man sich beispielsweise über den neuen Personalausweis identifizieren muss. Für die beglaubigten öffentlichen Schlüssel fungiert die Infrastruktur als eine Art Telefonbuch.

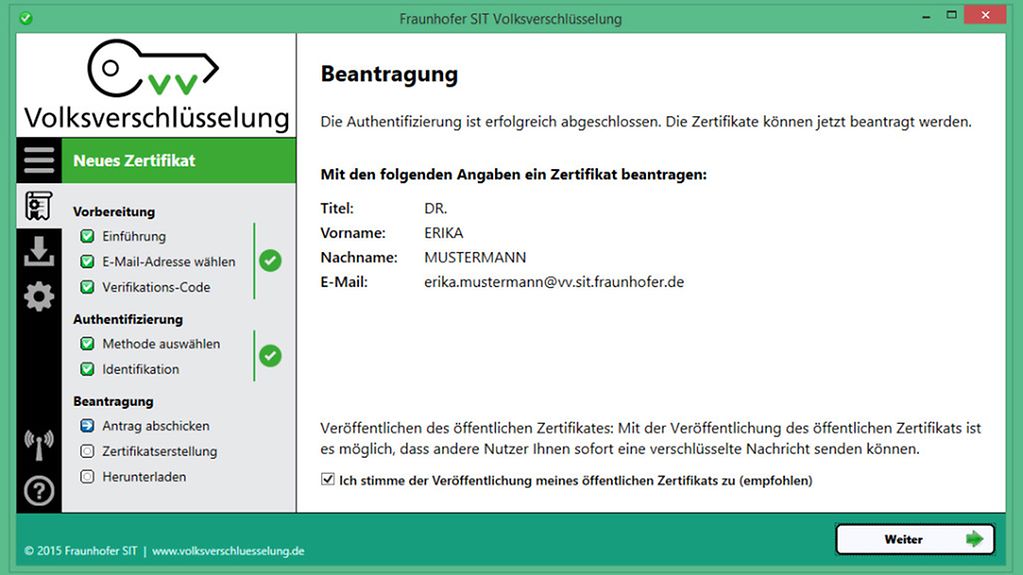

So beantragt man ein Zertifikat

Foto: Fraunhofer SIT

Das Projekt knüpft an vielen Forschungsprojekten des Forums Privatheit an. Hier arbeiten Forscher ganz unterschiedlicher Fachrichtungen daran, wie in unserer computerisierten Zeit sichergestellt werden kann, dass jeder seine Privatheit soweit schützen kann, wie ihm das wichtig ist. Ein Aspekt ist dabei, Schutzmaßnahmen effektiver und einfach bedienbar zu machen. Genau dies ist Ziel der Darmstädter Wissenschaftler. Sie sind überzeugt davon, dass das Programm ganz einfach zu bedienen ist und die Zertifizierung der Schlüssel durch die Infrastruktur auch wenig computerbegeisterten Nutzern gelingt.

Der Steuerberater unseres Restaurants wird mit der Volksverschlüsselung künftig mit wenig Aufwand Schlüssel generieren und seinen Mandanten öffentliche Schlüssel zur Verfügung stellen. Der Restaurantchef ruft diesen Schlüssel ab, sodass sein Rechner dann alle E-Mails an den Steuerberater verschlüsselt übermittelt. Jetzt ist das Gehalt des neuen Kochs wirklich Geheimsache.